Устройства Рутокен ЭЦП 3.0 3127 сертифицированы ФСБ России по классам КС1 и КС2.

Увеличенный срок действия криптографических ключей необходим в сценариях использования, где ротация ключевой информации может быть затруднена, например:

- доступ администраторов для управления криптошлюзами, межсетевыми экранами и другим сетевым оборудованием;

- построение VPN-туннелей между криптошлюзами с использованием USB-токенов как хранилища ключевой информации;

- использование цифровых сертификатов и ключей в памяти устройств Рутокен для защищенного доступа по VPN и TLS-каналам к ресурсам, если в организации нет развернутой системы класса PKI-management;

- доступ администраторов для управления киберфизическими системами.

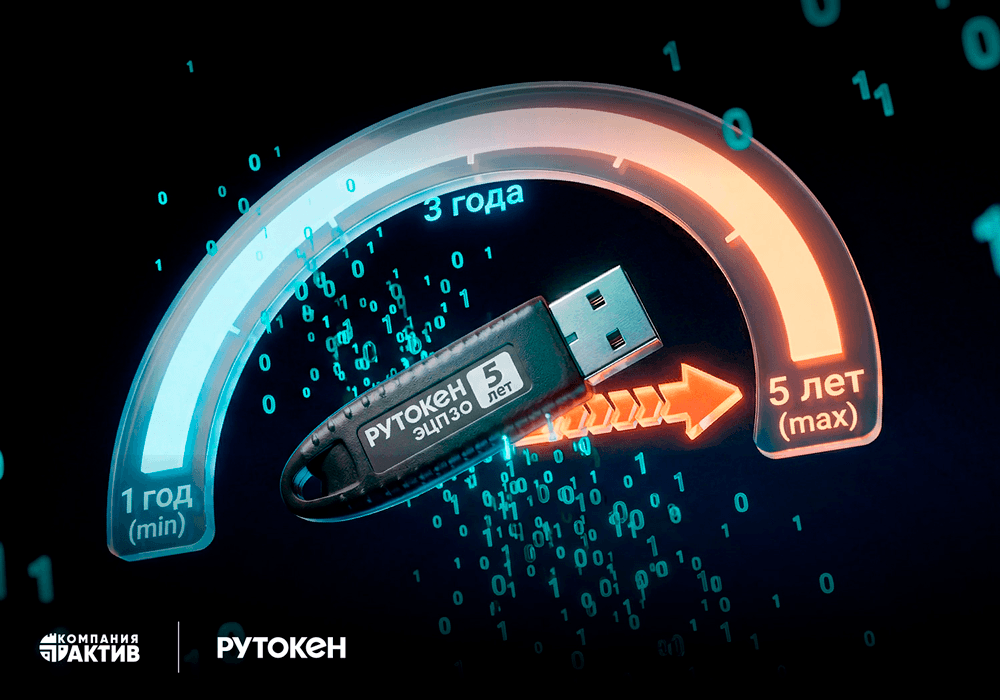

Новые USB-токены Рутокен ЭЦП 3.0 3127 с увеличенным сроком действия криптографических ключей доступны как в классическом, так и в металлическом корпусах с разъемами USB-A или USB-C.

Устройства поддерживают протокол CRISP (ГОСТ Р 71252-2024) для организации защищенного взаимодействия в индустриальных системах, а также имеют более защищенный режим работы чипа, который включает:

- контроль уровня питания – ОС Рутокен фиксирует отклонения напряжения, при которых работа контроллера может быть нестабильной;

- контроль защитного экрана – специальный слой поверх микросхемы препятствует физическому вмешательству; нарушение слоя фиксируется ОС Рутокен и блокирует дальнейшую работу;

- механизм фиктивных ветвлений – чип выполняет «ложные» команды, скрывая реальное энергопотребление и время выполнения, усиливая защиту от атак по «побочным» каналам.

В 2026 году Компания «Актив» планирует выпуск Рутокен ЭЦП 3.0 3127 в форм-факторе микросхемы (Рутокен Чип 3127). Микросхема предназначена для встраивания в устройства киберфизических систем (умные города, IoT, АСУ ТП, SCADA и др.) и будет сертифицирована как СКЗИ по классу КС3. Помимо USB-интерфейса микросхема поддерживает UART, SPI, I2C, что позволяет встраивать доверенный компонент безопасности в широкий спектр оборудования, где требуется работа с минимальным участием человека.